дҝЎжҒҜж–°е®үе…Ёзәўи“қеҜ№жҠ—дёӯзҡ„иҝ‘жәҗжё—йҖҸ( дёү )

еңЁиҝҮеҺ»еҚҒе№ҙй—ҙ пјҢ еҮәзҺ°дәҶTeensyгҖҒUSB Rubber DuckerгҖҒBadUSBгҖҒBashBunnyгҖҒWHIDзӯүзӯүдёҚеҗҢеҪўејҸгҖҒеҗ„е…·зү№иүІзҡ„HIDж”»еҮ»и®ҫеӨҮ пјҢ е®ғ们йҖҡиҝҮDEFCONгҖҒBlackHatзӯүе®үе…Ёдјҡи®®е’Ңж–°й—»еӘ’дҪ“еҗ‘еӨ–е®Јдј пјҢ ж— и®әжҳҜдёҡеҶ…гҖҒдёҡеӨ–йғҪеҜ№иҝҷз§Қж”»еҮ»жүӢжі•е…·жңүдёҖе®ҡдәҶи§Је’ҢйҳІиҢғж„ҸиҜҶ гҖӮ 笔иҖ…е°Ҷд»Ӣз»ҚдёӨз§Қиҫғдёәжңүйҡҗи”ҪжҖ§зҡ„HIDж”»еҮ»жүӢж®ө пјҢ д»Ҙиҙҙиҝ‘еңЁзңҹе®һзҺҜеўғдёӢзҡ„ж”»еҮ»еңәжҷҜ гҖӮ

1.еҲ©з”ЁAndroidи®ҫеӨҮжү§иЎҢHIDж”»еҮ»

иҝҷз§Қж–№ејҸзҡ„дјҳеҠҝжҳҜжҳҫиҖҢжҳ“и§Ғзҡ„ пјҢ еҸҜд»ҘдҫҝжҚ·ең°еңЁжүӢжңәдёҠеҲҮжҚўе’Ңдҝ®ж”№ж”»еҮ»жҢҮд»Ө пјҢ иҮӘеёҰз”өжәҗе…ҚеҺ»дәҶд»ҺжҸ’е…ҘеҲ°еҸ‘еҠЁж”»еҮ»еүҚиҝҷж®өдёҚзҹӯзҡ„еҲқе§ӢеҢ–ж—¶й—ҙ пјҢ жһҒеӨ§жҢәй«ҳдәҶж”»еҮ»йҡҗи”ҪжҖ§ гҖӮ еҪ“然 пјҢ иҝҷеҜ№Androidи®ҫеӨҮжңүдёҖе®ҡзҡ„иҰҒжұӮ пјҢ йңҖиҰҒrootеҗҢж—¶еҶ…ж ёиҰҒжү“е…ҘUSB HIDиЎҘдёҒпјҲhttps://github.com/pelya/android-keyboard-gadgetпјү гҖӮ

笔иҖ…е–ңж¬ўдҪҝз”ЁKali Linux NethunterжқҘйғЁзҪІиҜҘж”»еҮ»е·Ҙе…· гҖӮ NetHunterжҳҜдёҖдёӘеҹәдәҺAndroidзҡ„ејҖжәҗжё—йҖҸжөӢиҜ•е№іеҸ° пјҢ з”ұ Kali Linux зӨҫеҢәдёҺ Offensive Security е…ұеҗҢеҲӣе»ә пјҢ зі»з»ҹдёӯеҢ…еҗ«еӨ§йҮҸ Kali Linux дёӯзҡ„жё—йҖҸжөӢиҜ•е·Ҙе…· пјҢ иҝҳж”ҜжҢҒ 802.11её§жіЁе…ҘгҖҒHID ж”»еҮ»гҖҒMANAжҒ¶ж„ҸзғӯзӮ№ж”»еҮ»зӯү гҖӮ еҲ©з”Ёе…¶дёӯзҡ„DuckHunter HIDе·Ҙе…· пјҢ зј–еҶҷеҘҪUSB Rubber Duckyж јејҸзҡ„и„ҡжң¬еҗҺ пјҢ е°ҶиҜҘAndroidи®ҫеӨҮдёҺзӣ®ж Үи®Ўз®—жңәзӣёиҝһ пјҢ йҡҸеҗҺдҫҝдјҡжЁЎжӢҹжҲҗй”®зӣҳиҝӣиЎҢиҫ“е…Ҙ гҖӮ

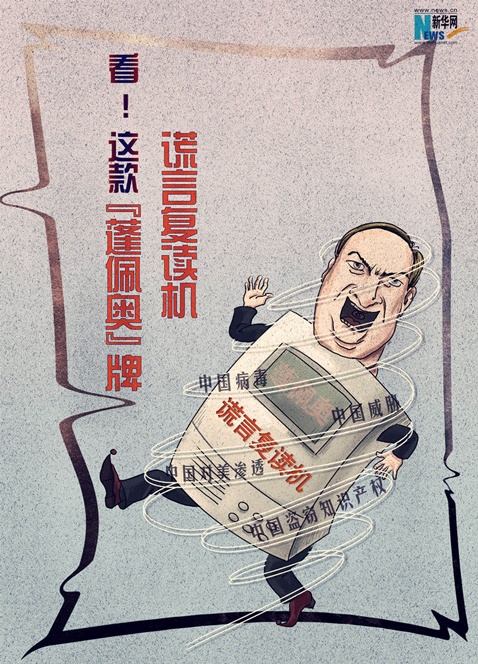

жң¬ж–ҮжҸ’еӣҫ

д»ҺжҸ’е…Ҙз”өи„‘еҲ°жҒ¶ж„Ҹж“ҚдҪңжү§иЎҢе®ҢжүҖйңҖж—¶й—ҙдёҚиҝҮеҮ з§’ пјҢ иҝҷеҸҜд»Ҙеё®еҠ©дҪ з»ҷйӮЈдәӣзҰ»ејҖе·ҘдҪҚдёҚй”ҒеұҸзҡ„еҗҢдәӢеҘҪеҘҪдёҠдёҖиҜҫ гҖӮ

2.USBNinja

еүҚйқўжҠҠAndroidжүӢжңәж”№йҖ жҲҗдәҶHIDж”»еҮ»и®ҫеӨҮ пјҢ иҖҢUSBNinjaжӣҙеҠ иҝҮеҲҶ пјҢ дјӘиЈ…жҲҗдёҖжқЎж•°жҚ®зәҝ гҖӮ

жң¬ж–ҮжҸ’еӣҫ

е®ғжӢҘжңүдёҺжҷ®йҖҡж•°жҚ®зәҝдёҖиҮҙзҡ„еӨ–и§Ӯ пјҢ 并且еҸҜд»ҘеғҸжӯЈеёёж•°жҚ®зәҝдёҖж ·иҝӣиЎҢе……з”өе’Ңдј иҫ“ж•°жҚ® гҖӮ иҖҢдёҖж—ҰжҺҘ收еҲ°йҒҘжҺ§еҷЁжҲ–жүӢжңәAPPзҡ„жҢҮд»Өж—¶ пјҢ е®ғе°ұдјҡжү§иЎҢйў„и®ҫеҘҪзҡ„ж”»еҮ»жҢҮд»Ө пјҢ жЁЎжӢҹй”®зӣҳиҫ“е…ҘжҲ–йј ж ҮзӮ№еҮ»иҝӣиЎҢж”»еҮ» гҖӮ

жң¬ж–ҮжҸ’еӣҫ

еңЁжңҖиҝ‘жӣҙж–°зҡ„USBNinja ProзүҲжң¬дёӯиҝӣиЎҢдәҶиҝ‘дёҖжӯҘеҠ ејә пјҢ жүҖжңүй…ҚзҪ®иҝҮзЁӢеҸҜеңЁжүӢжңәAPPдёҠиҝӣиЎҢ пјҢ еҗҢж—¶жӢҘжңүжӣҙеҝ«зҡ„USB2.0жү“еӯ—йҖҹеәҰгҖҒиҮӘжҜҒжЁЎејҸжё…йҷӨеӣә件гҖҒиҮӘеҠЁжЈҖжөӢеӨ§еҶҷй”Ғе®ҡгҖҒж”ҜжҢҒBLE5.0зӯүж–°еҠҹиғҪ пјҢ иҝҳеўһеҠ дәҶй”®зӣҳгҖҒйј ж Үзӯүж–°еӨ–еҪў гҖӮ

жң¬ж–ҮжҸ’еӣҫ

ProзүҲзҡ„USBNinjaж•°жҚ®зәҝе”®д»·дёә468е…ғ пјҢ иҷҪз„¶д»·ж јиҫғиҙө пјҢ иҝҳжҳҜжҺЁиҚҗи“қеҶӣеҗҢеӯҰ们иҮіе°‘иҙӯд№°дёҖеҘ—д»Ҙз”ЁдҪңеҗ‘иҖҒжқҝ们иҝӣиЎҢйЈҺйҷ©жј”зӨәжҲ–е‘ҳе·Ҙе®үе…Ёж„ҸиҜҶж•ҷиӮІзҡ„е·Ҙе…· гҖӮ жҲ‘们д№ҹи®ёдјҡжҖҖз–‘UзӣҳгҖҒжҖҖз–‘жүӢжңә пјҢ дҪҶе®һеңЁеҫҲйҡҫеҜ№дёҖж №иғҪе……з”өзҡ„ж•°жҚ®зәҝдә§з”ҹжҖҖз–‘ гҖӮ

3.3 LockPicking

LockPickingжҢҮејҖй”Ғзҡ„иүәжңҜ гҖӮ еңЁDEFCONеӨ§дјҡдёҠеҺҶжқҘе°ұжңүдёҖдёӘLockPicking Villageеұ•еҢәжқҘж•ҷеҸӮдјҡиҖ…ејҖй”ҒжҠҖе·§ пјҢ е°Ҫз®Ўж’¬й”Ғз»Ҹеёёиў«дёҺзҠҜзҪӘиҒ”зі»иө·жқҘ пјҢ дҪҶејҖй”ҒжҠҖе·§д№ҹеҸҜд»Ҙиў«еҪ“еҒҡдёҖйЎ№жңүз”Ёзҡ„з”ҹжҙ»жҠҖе·§жқҘеӯҰд№ пјҢ жӣҙжҲ–иҖ…д»…д»…дҪңдёәдёҖз§ҚзҲұеҘҪ гҖӮ еңЁе…ЁзҗғеӨ§еӨҡж•°зҡ„еҹҺеёӮдёӯ пјҢ еҸӘиҰҒдёҚе°Ҷе®ғз”ЁдҪңзҠҜзҪӘзӣ®зҡ„ пјҢ еӯҰд№ ејҖй”ҒжҠҖжңҜйғҪжҳҜеҸҜиЎҢдё”еҗҲжі•зҡ„ гҖӮ

жң¬ж–ҮжҸ’еӣҫ

2017е№ҙ пјҢ еңЁз¬”иҖ…е’Ңе°Ҹдјҷдјҙ们组з»Үзҡ„DC010ж·ұеңіз«ҷжІҷйҫҷдёҠ пјҢ дҫҝе°ҶLockPicking Village第дёҖж¬Ўеј•иҝӣеҲ°еӣҪеҶ… пјҢ зҺ°еңЁе·Із»ҸжҲҗдёәDEFCON GROUPеӣҪеҶ…еҗ„жң¬ең°еҢ–зӨҫеҢәзҡ„зғӯй—Ёжј”зӨәйЎ№зӣ® гҖӮ LockPicking Villageзҡ„зӣ®зҡ„еңЁдәҺи®©жҲ‘们дәҶи§ЈеҲ°дёҚеҗҢй”Ғзұ»зҡ„е®үе…ЁжҖ§ пјҢ д»ҘдҫҝеңЁд»ҠеҗҺзҡ„з”ҹжҙ»дёӯжҢ‘йҖүиҙӯд№°е®үе…ЁжҖ§жӣҙй«ҳзҡ„й”Ғе…· гҖӮ

жң¬ж–ҮжҸ’еӣҫ

д№ӢжүҖд»ҘеңЁиҝҷйҮҢжҸҗеҲ°й”Ғе…·е®үе…Ё пјҢ жҳҜеӣ дёә笔иҖ…еңЁеҗ„з§ҚдјҒдёҡеҶ…йғЁзңӢеҲ°еӨӘеӨҡж•Ҹж„ҹеҢәеҹҹзҡ„й—Ёй”Ғд»…дҪҝз”ЁдәҶAзә§жҲ–Bзә§зҡ„й”ҒиҠҜ пјҢ иҝҷдёӨз§Қе®үе…Ёзӯүзә§зҡ„й”ҒиҠҜжһҒжҳ“иў«ж’¬ејҖ гҖӮ жҜ”еҰӮ笔иҖ…жӣҫеңЁжҹҗдёҖдјҒдёҡеҶ…еҸ‘зҺ° пјҢ жүҖжңүжҘјеұӮзҡ„ејұз”өдә•й—ЁдҪҝз”Ёзҡ„йғҪжҳҜAзә§й”Ғ пјҢ еҲ©з”ЁеҚ•еӢҫеҪўејҸзҡ„дҫҝжҗәе·Ҙе…·еҚіеҸҜиҪ»жқҫжү“ејҖ пјҢ иҖҢй—ЁеҗҺдҫҝжҳҜеӨҡеҸ°дәӨжҚўжңәе’ҢжңҚеҠЎеҷЁи®ҫеӨҮ пјҢ йЈҺйҷ©еҸҜжғіиҖҢзҹҘ гҖӮ

жҺЁиҚҗйҳ…иҜ»

- еҜ»зҫҺйЈҹ|еҒҡеҜ№иҝҷ3件дәӢпјҢйқ’жҳҘжңҹзҡ„вҖңеҸӣйҖҶвҖқеҸҜд»Ҙе®үе…ЁиҝҮжёЎпјҢеңЁеӯ©еӯҗз«Ҙе№ҙж—¶жңҹ

- жұҪиҪҰд№Ӣ家|иҫ…еҠ©й©ҫ驶й…ҚзҪ®е’Ңе®үе…Ёй…ҚзҪ®дё°еҜҢпјҒпјҢеҗүеҲ©ICONиҪҰдё»з”ЁиҪҰж„ҹеҸ—еҲҶдә«

- е…ЁеӣҪе…ҡеӘ’дҝЎжҒҜе…¬е…ұе№іеҸ°дёүеӨ§дјҳеҠҝпјҢи®©дјҒдёҡдә«еҸ—жӣҙдјҳиҙЁзҡ„еӨҡдә‘жңҚеҠЎ

- еӨ§ж•°жҚ®&дә‘и®Ўз®—й•ҝйЈһе…¬еҸёдә®зӣё2020дёӯеӣҪеӣҪйҷ…дҝЎжҒҜйҖҡдҝЎеұ•и§Ҳдјҡ

- зһӯжңӣдёңеҚ—|дёӨдҪҚйҮҚиҰҒе®ўдәәжҠөиҫҫдёӯеӣҪиҫ№еўғпјҒзҺӢжҜ…дәІиҮӘиөҙзәҰпјҢдҝЎжҒҜйҮҸе·ЁеӨ§пјҢзү№ж®Ҡж—¶еҲ»

- йЈҹзү©|еӨҡ家зҹҘеҗҚи¶…еёӮиў«жӣқе…үпјҒйЈҹе“Ғе®үе…Ёе°ҸиҙҙеЈ«иҜ·жҹҘ收пјҒйЈҹе“ҒдёҚеҗҲж ј

- е°ҸйЈһдәә|йҳҝиЎ°пјҡзҲ¶жҜҚдёҚеңЁе®¶жүҚжҳҜеӯ©еӯҗжңҖејҖеҝғзҡ„ж—¶еҖҷпјҹдҪҶе®үе…Ёйўҳзӣ®йҡҸд№ӢжҡҙйңІ

- иҪҰйҖҸзӨҫ|й•ҝе®ү马иҮӘиҫҫжӢҝеҮәдәҶжӣҙдјҳзҡ„е®үе…ЁпјҢдә®зӣё2020е®үиЎҢдёӯеӣҪе®Ғжіўз«ҷ

- ж–°еҚҺзҪ‘|еҚ—ж°ҙеҢ—и°ғпјҡ科жҠҖдҝқй©ҫвҖңеҚ—ж°ҙвҖқе®үе…ЁеҢ—жөҒ

- 第дёҖиҙўз»Ҹ|дёӯеӣҪдҝЎзҷ»пјҡдҝЎжүҳиЎҢдёҡж ҮеҮҶеҢ–зӣ‘з®Ўж•°жҚ®дҝЎжҒҜе®ҢжҲҗйҰ–ж¬Ўе…ЁйҮҸйҮҮйӣҶ